אבטחת מידע ארגונית

דוח: 97% מהארגונים דיווחו על אירוע אבטחה אחד לפחות בענן בשנה האחרונה

לפי ממצאי דוח אבטחת הענן של רד האט לשנת 2026, מרבית אירועי האבטחה נבעו מטעויות יומיומיות ולא כתוצאה ממתקפות מתוחכמות

רד האט (Red Hat), הספקית המובילה בעולם של פתרונות קוד פתוח, פרסמה את ממצאי דוח מצב אבטחת הענן לשנת 2026, אשר נערך בקרב 600 מומחי IT האחראים על יישומים, אבטחה, פלטפורמות ופיתוח. הדוח חושף כי ארגונים רבים לכודים כיום במעגל של כאוס מבוקר. כדי להשתחרר ממנו, על הצוותים לעבור מגישה תגובתית של "כיבוי שרפות" ולעגן את האסטרטגיה שלהם בפרקטיקות ומדיניות אבטחה בסיסיות אשר הופכות את האבטחה מצוואר בקבוק – לסטנדרט עבודה בסיסי.

המציאות של אירועי אבטחה בענן

אירועי אבטחה הפכו כיום לחוויה כמעט אוניברסלית, כאשר לפי ממצאי הדוח של רד האט, 97% מהארגונים דיווחו על לפחות אירוע אבטחה אחד בענן בשנה האחרונה. לא מדובר במתקפות מתוחכמות חד-פעמיות; להפך, לעיתים קרובות הן תוצאה של טעויות יומיומיות.

78% מהארגונים דיווחו על תשתיותאו שירותים המוגדרים בצורה שגויה כסיבה המובילה לחשיפה, לעיתים קרובות עקב שגיאות ידניות בסביבות מורכבות; 74% ציינו איתור של פגיעויות ידועות בעומסי עבודה (Workloads) הנפרסים עם קוד ש"ידוע כפגום", מה שיוצר פרצות וסיכונים שהיה ניתן למנוע מראש; ו-65% העידו כי גישה לא מורשיתמהווהמכשול תפעולי מתמשך המוביל לעיתים קרובות לחשיפת מידע רגיש.

אירועים אלו נושאים עלות עסקית מוחשית המתרחבת הרבה מעבר למחלקת ה-IT. לפי ממצאי הדוח, 74% מהארגונים עיכבו או האטו את פריסות היישומים ב-12 החודשים האחרונים בשל חששות אבטחה. מעבר לעיכובים, 92% מהמשיבים חוו השפעות משמעותיות, החל מהגברת הזמן המושקע בתיקון תקלות (52%), ירידה בפרודוקטיביות המפתחים (43%) ועד לאובדן אמון הלקוחות (32%). המשמעות היא כי האבטחה כבר אינה היבט טכני, אלא היא מהווה סיכון עיקרי עבור הגמישות העסקית.

פרדוקס הבשלות: ביטחון מול אסטרטגיה

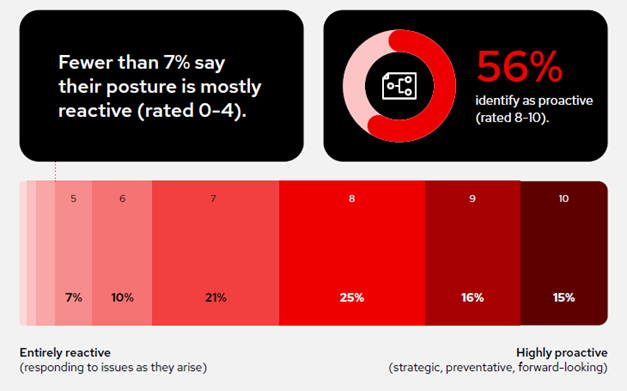

אחד הממצאים הבולטים בדוח הוא הפער בין האופן שבו ארגונים תופסים את המוכנות שלהם לבין האסטרטגיה שלהם בפועל. בעוד כי 56% מהארגונים מתארים את עמדת האבטחה היומיומית שלהם כ"פרואקטיבית מאוד", רק 39% מחזיקים באסטרטגיית אבטחת ענן בשלה ומוגדרת היטב. ממצא זה מרמז כי בעוד שצוותים שואפים להיערך לעתיד, רבים מהם "מאלתרים". למעשה, כ-22% מהארגוניםפועלים ללא אסטרטגיה מוגדרת כלל.

היעדר מבנה זה מוביל לאימוץ לא עקבי של הגנות אבטחה, כולל אימוץ של כ-75% של ניהול זהות וגישה (IAM), כאשר ניהול זהויות מוכרת באופן נרחב כבקרת אבטחה בסיסית וחשובה; חתימת תמונות בקונטיינרים, כאשר רק כמחצית מהארגונים יישמו יכולת זו שנועדה להבטיח את שלמות התוכנה; והגנת Runtime, כאשר היישום נשאר לא אחיד, מה שמשאיר צוותים רבים להסתמך על הגדרות ברירת מחדל במקום על ניהול מכוון.

הנתונים מדגישים כי הבשלות משתלמת: ארגונים בעלי אסטרטגיה מוגדרת היטב נוטים הרבה יותר לאמץ אמצעי הגנה מתקדמים. בנוסף, הם מדווחים על 61% ביטחון באבטחת שרשרת אספקת התוכנה שלהם – רמת ביטחון גבוהה משמעותית מזו של עמיתיהם שאינם בשלים מספיק.

שינוי במגמות ההשקעה: אוטומציה ושרשרת האספקה

מתוך הכרה בפערים אלו, ארגונים מאזנים מחדש את התקציבים שלהם לשנת 2026. המיקוד עובר משימוש בכלים נקודתיים ונפרדים לעבר איחוד פלטפורמות (Platform consolidation) והטמעת אבטחה ישירות אל תוך מחזור החיים של פיתוח התוכנה.

בשנתיים הקרובות, סדרי העדיפויות המרכזיים להשקעה יכללו:

- אוטומציה של DevSecOps: מעל 60% מהארגונים מתכננים להשקיע באוטומציה של אבטחה בתוך צינורות ה-CI/CD. המטרה היא לעבור מ"שערים" ידניים ל"אבטחה כקוד" כדי להפחית טעויות אנוש.

- אבטחת שרשרת אספקת התוכנה: 56% מהארגונים נותנים עדיפות לתחום זה. עם העלייה במתקפות על שרשרת האספקה, יש צורך דחוף באימות התלויות (dependencies) בקוד פתוח ותמונות קונטיינרים באמצעות חשבונות חומרי תוכנה (SBOMs) ובדיקות של המקור.

- הגנה בזמן ריצה (Runtime protection): 54% מהמשיבים מתכוונים להרחיב את ההגנות שביכולתן לזהות ולחסום איומים פעילים בזמן אמת, כגון כריית קריפטו זדונית (Cryptojacking) או התנהגות חריגה של קונטיינרים.

התאימות היא כבר לא נושא שנותר בעדיפות נמוכה, כאשר 64% מהארגונים מצפים כי חוק חוסן הסייבר של האיחוד האירופי (CRA) יהיה המניע העיקרי להחלטות ההשקעה שלהם לשנת 2026. דבר זה משנה את ניהול האבטחה מאופציונלי לדרישת חובה ברמת הדירקטוריון.

חזית הסיכון המתפתחת: AI ואבטחת ענן

בשנת 2026, ה-AI הפך לחרב פיפיות עבור צוותי הענן. בעוד כי 58% מהארגונים טוענים כי אימוץ ה-AI הוא כיום מניע מרכזי בתכנון האבטחה שלהם, הניהול בפועל מתמהמה "בצורה מסוכנת" אחר קצב היישום.

הדוח חושף חרדה כמעט אוניברסלית בנוגע ל-Gen AI בסביבות ענן, כאשר 96% מהמשיבים הביעו חששות משמעותיים בנושא. דאגות מרכזיות נוספות כללו חשיפה של נתונים רגישים, שימוש בכלי Shadow AI (כלים המופעלים ללא אישור) ואינטגרציה של שירותי AI חיצוניים לא מאובטחים. למרות החששות הללו, ל-59% מהארגונים אין מסגרות ניהול או מדיניות פנימית מתועדת לשימוש ב-AI.

ללא חוקים ברורים, ארגונים מסתכנים בכך שפעולות מבוססות AI ישנו הגדרות או ידליפו קוד קנייני מחוץ לתהליכי העבודה הרגילים – מה שמעצים את הסיכונים הקיימים ממילא בתחומי ניהול הזהויות ושרשרת האספקה.

5 פעולות קריטיות שיש לנקוט בהן בשנת 2026

הדוח מסתיים בהנחיה ברורה: מהירות החדשנות בענן עקפה רשמית את האבטחה המסורתית. כדי לגשר על פרדוקס הבשלות, ארגונים חייבים לנקוט בפעולות הבאות:

- קביעת אסטרטגיה רשמית: מעבר ממצב תגובתי נקודתי ואימוץ גישה יזומה וממוקדת פלטפורמה.

- הטמעת הגנות (Guardrails) ואוטומציה: אבטחה חייבת להיות חלק מובנה כברירת מחדל של הפלטפורמה, שינוהל על ידי צוותי DevOps או צוותי הנדסת פלטפורמה. כך, ניתן להתרחב מבלי לעכב או להוסיף חיכוך עבור המפתחים.

- העדפת שלמות שרשרת האספקה: הטמעת חתימת תמונות וסריקת תלויות כדרישת חובה הן קריטיות לחוסן הארגוני.

- סגירת לולאת המשוב: איחוד נתוני האבטחה עם נתוני הנראות (Observability), כך שתובנות מזיהוי איומים בזמן ריצה (Runtime) יוזנו חזרה לתהליך הפיתוח ויסייעו לתעדף את התיקונים הקריטיים ביותר.

- ניהול השימוש ב-AI: ארגונים לא יכולים לחכות לרגולציה חיצונית. הם חייבים לכנס צוותים חוצי-ארגון כדי לפתח קווים מנחים לשימוש מקובל ב-AI וטיפול בנתונים באופן מיידי.

בשנת 2026, האבטחה היא כבר לא תוספת מובנית, אלא מרכיב יסודי של ארכיטקטורת הענן. הארגונים שיצליחו יהיו אלה שיתייחסו לאבטחה כמנוע עיקרי של גמישות עסקית ולא כמרכז עלויות.