מוצרי אבטחת מידע

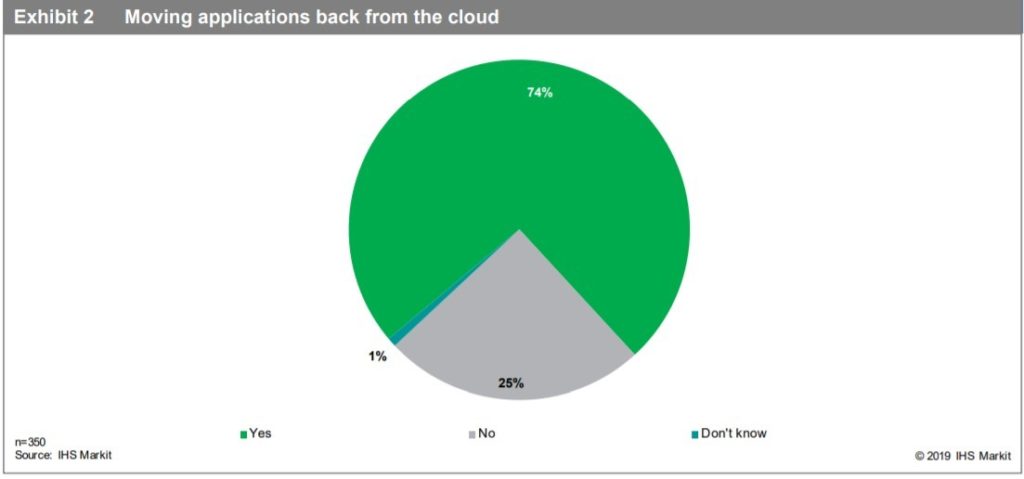

סקר פורטינט: 74% מהארגונים העבירו יישום לענן ציבורי ואז החזירו אותו

פורטינט (נאסד"ק: FTNT), מובילה עולמית בפתרונות אבטחת סייבר מקיפים, משולבים ואוטומטיים, חשפה את ממצאי הסקר האחרון של חברת IHS Markit בשם "The Bi-Directional Cloud Highway: User Attitudes about Securing Hybrid- and Multi-Cloud Environments", אשר הוזמן על ידי החברה. הסקר, בו השתתפו 350 ארגונים בעלי 500 עובדים ויותר, מראה כי תשתיות, יישומים ונתונים ממשיכים לנוע הלוך וחזור בין רשתות פיזיות מקומיות ותשתיות של ענן פרטי וציבורי, בעוד הארגונים מנסים להבין היכן וכיצד עליהם להשתמש בענן.

לפי ממצאי הסקר, 74% מהמשתתפים העבירו יישום לענן הציבורי ולאחר מכן, בעקבות נסיבות שונות, החליטו להעביר אותו חזרה לתשתית המקומית שלהם או לענן הפרטי. אין זה אומר כי הם החליפו את כל פריסות הענן שלהם, אלא רק שהם נתקלים במקרים של תנועה דו-כיוונית.

לפי ממצאי הסקר, 74% מהמשתתפים העבירו יישום לענן הציבורי ולאחר מכן, בעקבות נסיבות שונות, החליטו להעביר אותו חזרה לתשתית המקומית שלהם או לענן הפרטי. אין זה אומר כי הם החליפו את כל פריסות הענן שלהם, אלא רק שהם נתקלים במקרים של תנועה דו-כיוונית.

40% מהמשיבים ציינו כי במקרים מסוימים פריסות הענן אשר הם השיבו חזרה לתשתית שלהם היו פריסות אשר הוגדרו כבר מההתחלה כזמניות. הגורמים לכך יכולים להיות רבים, בין היתר, הצורך להגדיר תשתית זמנית במהלך מעבר IT הקשור למיזוג או רכישה. יחד עם זאת, ישנם מקרים אחרים רבים אשר היו יכולים להתרחש, כמו סיכוני אבטחה, הצורך בניהול עלויות, ביצועים ירודים בענן, שינוי ברגולציה, פריסה של יישומים חדשים ושינוי בטכנולוגיות הבסיסיות של הארגון.

ליאור כהן, מנהל בכיר, שיווק מוצרים בתחום אבטחת ענן בפורטינט, אמר כי, "תחום הענן עובר שינויים ללא הפסקה, אשר הופכים את ה-multi-cloud הדינמי לסביבת המחייה החדשה של חברות וארגונים רבים. חברות אשר פורסות יישומים ומשאבים נוספים בענן – יחד עם ספקי טכנולוגיה המספקים עבורם תשתית, ניהול ואבטחה – צריכות כעת לשקול מציאות חדשה זו כתנאי בסיסי לקיומן ולבנות מוצרים ושירותים תוך התחשבות בתנועה הדו-כיוונית אשר נוצרה כתוצאה מהענן".

הוא הוסיף כי, "כדי לנצל את יתרונות הענן בצורה הטובה ביותר, ארגונים צריכים לוודא כי הכלים והטכנולוגיות אשר הם משתמשים בהם מציעים יכולות בצורה עקבית, כמו היכולת להפוך פעולות לאוטומטיות ולספק נראות טובה על פני סביבות שונות, כמו סביבות של ענן ציבורי, ענן פרטי ורשתות פיזיות מקומיות. בעוד כי המעבר של יישומים ושירותי DevOps בין סביבות ענן מתבצע בצורה רציפה ופשוטה, האבטחה יכולה להוות אתגר גדול יותר".

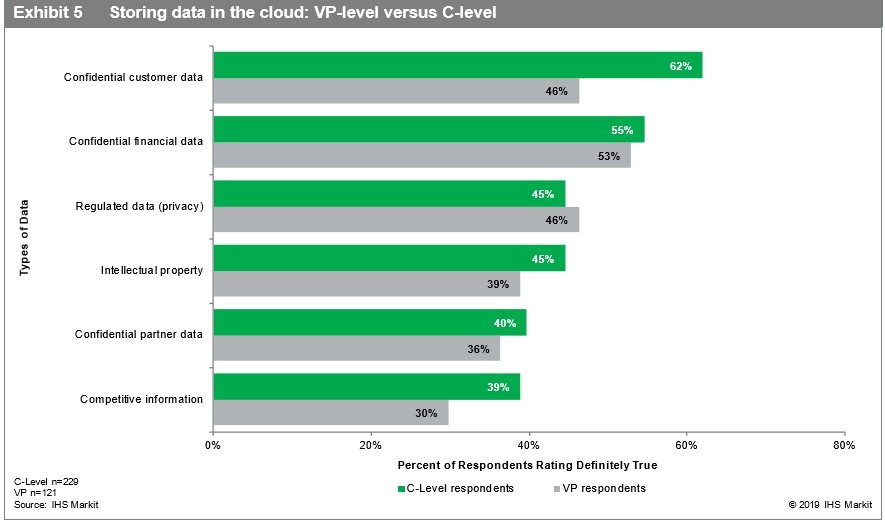

הסקר, אשר נערך בקרב 229 מקבלי החלטות כגון מנכ"לים, סמנכ"לים ומנהלי טכנולוגיה ראשיים ובקרב 121 מומחי IT ואבטחה, מראה כי 55% ממקבלי ההחלטות ו-53% ממומחי האבטחה מוכנים לאחסן נתונים כספיים חסויים בענן. לעומת זאת, הממצאים מראים פער ניכר בכל הנוגע לאחסון נתוני לקוחות חסויים, עם 62% ממקבלי ההחלטות אשר יהיו מוכנים לעשות זאת, בניגוד ל-46% ממומחי האבטחה. כמו כן, הסקר מראה כי רק 39% ממקבלי ההחלטות ו-30% ממומחי האבטחה יהיו מוכנים לאחסן מידע תחרותי בענן.

מי אחראי על האבטחה?

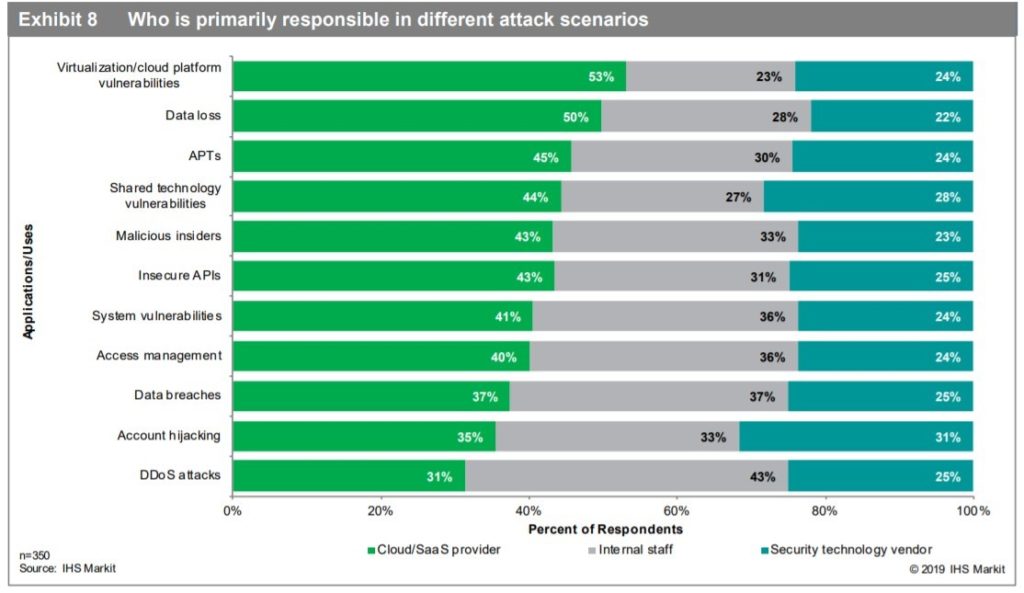

כאשר משתתפי הסקר נשאלו לגבי הגורמים המניעים אותם להעביר יישומים בחזרה לתשתית שלהם, 2 המניעים העיקריים היו ביצועים ואבטחה, כאשר כל אחד מהם קיבל 52%. "בעוד כי ביצועים יכולים להשתפר עם הזמן בעקבות השיפור של פרקטיקות בניית היישומים בענן וביסוס ציפיות טוב יותר מצד הארגונים, האבטחה היא נושא מורכב יותר, כאשר חברות רבות לא מספקות מענה לשאלת האחריות לכל תחום אבטחה", ציין כהן. לפי הסקר, גם במקרה שבו היה ברור לחלוטין מי אמור להיות אחראי לנושא האבטחה – למשל, כאשר יש נקודת תורפה בווירטואליזציה או בפלטפורמת הענן – רק 24% מהמשיבים הצליחו לשייך בין מקום הבעיה והגורם האחראי לה ובמקרה זה – החברה אשר בנתה או הטמיעה את הטכנולוגיה בעלת הרגישות.

לעומת זאת, 45% מהנשאלים הטילו באופן שגוי את

האחריות על ספק הענן שלהם כאשר מדובר באיום ברמה גבוהה יותר, כמו APT (Advanced Persistent Threat) המשפיע על מערכות רגישות אשר

פרוסות בארגון, כאשר למעשה, הארגון עצמו הוא זה שאחראי.

מה עלינו לעשות?

לפי כהן, "המעבר לענן לא היה תהליך מסודר. יחד עם זאת, בעתיד הנראה לעין, יישומים ושירותים יעברו בשיטתיות הלוך וחזור בין סביבות שונות עד שהארגונים ימצאו את השילוב המתאים בין פתרונות מקומיים, ציבוריים ופרטיים. ואפילו אז, יהיו מספיק סיבות להעביר יישומים, תשתיות ומשאבים נוספים. בסביבה דינמית חדשה זו, לא ניתן להתייחס לנושא האבטחה בזלזול או רק לאחר ההטמעה של כלים רבים ושונים. גישה זו תוביל באופן בלתי נמנע לבעיות כמו ריבוי ספקים, איחורים בפריסות ופערי אבטחה עקב אי התאמה לקונפיגורציה והבדלים בפונקציונליות ואכיפת מדיניות בין פתרונות אבטחה אשר פרוסים בסביבות שונות".

"לכן, כדי להיות חלק מהכלכלה הדיגיטלית של ימינו, ארגונים צריכים לאמץ אסטרטגיית אבטחה משולבת אשר ניתנת לשימוש באמצעות מודל תפעולי של ניהול אבטחה יעיל, נראות וניהול התקנים ומדיניות אבטחה לאורך כל הרשת המבוזרית והרצה טבעית בסביבות ענן שונות, תוך שמירה על אכיפה קבועה. אסטרטגיית זו צריכה להתאים את עצמה בצורה רציפה יחד עם התפתחות הרשת".