הגנת IoT

מיליוני מכשירים בעולם חשופים לחולשות שחשפה פורסקאוט ברכיבי תקשורת TCP/IP

מעבדות המחקר של פורסקאוט חושפות היום שורה של 33 חולשות חדשות בשם AMNESIA:33. החולשות התגלו בארבע ספריות תקשורת TCP/IP של החברות: uIP, FNET, PicoTCP ו-Nut/Net. ספריות אלו מהוות בסיס לתקשורת עבור מיליוני מכשירים ברחבי העולם והחולשות נובעות מעצם העובדה שבפיתוחן של ספריות אלו לא הושמו דגשים מספקים על אבטחתן, ועל כן המשתמשים (הן הצרכן הפרטי והן אירגונים) חשופים לאיומים בצורה משמעותית יותר.

חשיפת החולשות נעשתה על ידי מעבדות המחקר של פורסקאוט כחלק מפרויקט Memoria, אשר נוצר כדי לספק לקהילת אבטחת המידע את המחקר המקיף ביותר שנעשה לגבי אבטחת TCP/IP. חוקרי פורסקאוט זיהו כי החולשות מופיעות במגוון רחב של מכשירים ברשת (החל ממדפסות ומתגי תאורה, וכלה במצלמות רשת ומכונות קפה), והן מאפשרות לתוקף בנסיבות מסוימות לנצלן למינוף התקיפה, לרבות תקיפות כופרה, הגעה למאגרי מידע רגישים והזלגתן לגורם זדוני.

AMNESIA:33 משפיעה על 7 פרוטוקולים שונים של רכיבי תקשורת (DNS, IPv6, IPv4, TCP, ICMP, LLMNR ו- mDNS). שתיים מהחולשות ב- AMNESIA:33 משפיעות רק על מכשירי 6LoWPAN אלחוטיים. AMNESIA:33 מתחלקת ל-4 קטגוריות של איומים אפשריים: הפעלת קוד מרחוק (RCE), מניעת שירות (DoS באמצעות Crash או לופ אינסופי), דליפת מידע (infoleak) והרעלת מטמון DNS (DNS cache Poisoning). ארבעת החולשות מאפשרות הפעלת קוד מרחוק.

במילים אחרות, את החולשות האלה ניתן לנצל כדי לקבל שליטה מלאה על מכשיר המטרה (RCE), לפגוע בפעילותו ובזמינותו (DoS), להשיג מידע רגיש (infoleak) או להזריק רשומות DNS זדוניות אשר יפנו את המכשיר לדומיין הנמצא בשליטת התוקף (הרעלת DNS). עם זאת, מכשירים שונים עלולים להיות מושפעים בצורה שונה על פי הדרך בה נעשה שימוש ברכיבי התקשורת.

פורסקאוט מעריכה כי מיליוני מכשירים ברחבי העולם, המיוצרים על ידי יותר מ-150 יצרנים פגיעים ל-AMNESIA:33 ומושפעים בצורה ישירה מחשיפתן של חולשות אלו בעקבות הטמעת ספריות אלו במוצריהם. ספריות פגיעות אלו נמצאות כבר היום בשימוש נרחב במכשירי קצה ביתיים (לדוגמה, שקע חכם) ובמגוון מגזרים, ביניהם בריאות, ממשל, תעשיות, קמעונאות, ספקי שירותים, גופים פיננסיים ועוד. בשל תפוצתן הנרחבת ומשום שהחולשות מוטמעות במערכות משנה מסועפות וללא תיעוד, קיים קושי רב לאמוד את היקף הסיכון או לטפל בהן.

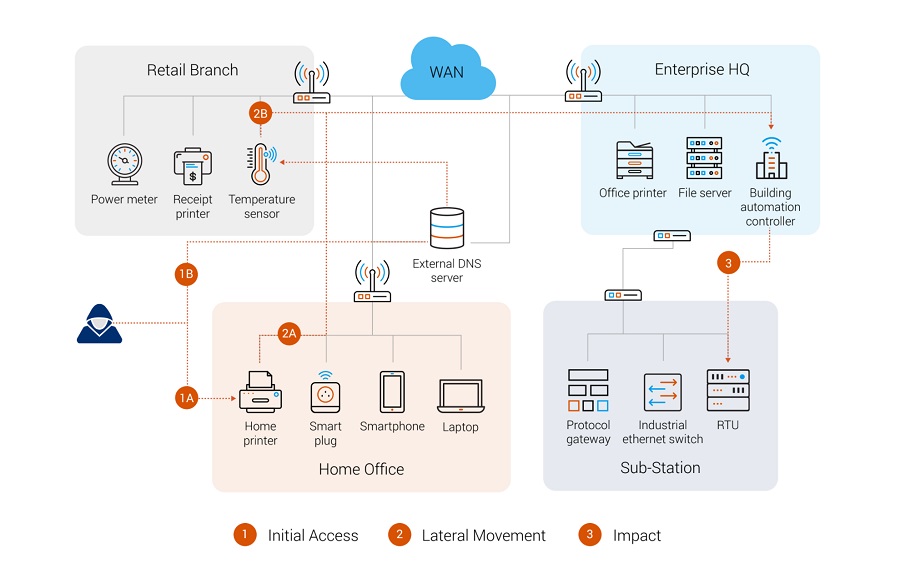

ארגונים שלא יפעלו למזעור הסיכון מותירים למעשה את הדלת פתוחה לתוקפים במכשירי IT, OT ו-IoT ברחבי הארגון. ניצול חולשות AMNESIA:33 יכול לאפשר לתוקף להשתלט על מכשיר ולהשתמש בו כנקודת גישה לרשת, כנקודת מרכזית לתנועה רוחבית ברשת, וכבסיס יציאה להתקפות על רשת המטרה או כיעד הסופי להתקפה. לגבי צרכנים, המשמעות היא שמכשירי IoT ביתיים עלולים להיות מנוצלים לצורך הוצאה לפועל של התקפות גדולות, כגון בוטנטים (botnet), מבלי שהם יהיו מודעים לכך.

מעבר לקושי הנובע מהתפוצה הרחבה, ראוי לציין כי ישנם מקרים רבים בהם חולשה תהיה קיימת ברכיב מסוים על מכשיר קצה, בעוד היצרן של אותו רכיב אינו קיים יותר. מקרה זה מציף קושי אבטחתי ממעלה ראשונה, שכן סביר שעדכון גרסה הפותר את החולשה כלל לא יופץ לאותו מכשיר. במקרים בהם יפיץ היצרן עדכון גרסה, ישנן תעשיות כגון בריאות או תשתיות חיוניות, אשר יתעכבו משמעותית בהתקנת העדכון או אף לא יתקינו עדכון זה כלל, בשל מורכבות תפעולית והצורך להשבית זמנית את המערכת לשם כך.

פורסקאוט שיתפה בממצאים את רשויות הגנת סייבר (ICS-CERT ו-CERT/CC) אשר יצרו קשר עם הספקים שזוהו במחקר. חלק מהספקים כבר אימתו את החולשות ופרסמו עדכונים; חלק עדיין חוקרים את הממצאים.

היום ברור כי מכשירים מרושתים (IoT) מהווים נקודת ממשק נוחה ומועדפת לתקיפות סייבר, בעיקר בשל האפשרות לתקיפה מרחוק והיכולת לטשטש עקבות. תוצאות המחקר חושפות בין היתר ארבע חולשות שמוגדרות כקריטיות, כך שניצולן יאפשר לתוקפים השתלטות מרוחקת על המכשיר, גניבת מידע רגיש והוצאתו משימוש תקין.

AMNESIA:33 משקפת בעיה רחבה יותר באבטחת מכשירים מחוברים. נוכח העובדה שספריות התקשורת הפגיעות מופצות ומתפשטות במגוון וריאנטים בצורה רחבה בשוק, ייתכן מצב בו הספריות הוטמעו על ידי יצרנים רבים במגוון תעשיות. ברמה הארגונית, מדובר גם באתגר הגנתי ותפעולי, שכן מנהל אבטחת המידע בארגון כלל אינו יודע האם המכשיר שברשת מכיל חולשות, וייתכן שכאשר הדברים יתבררו יהיה מאוחר מידי.

לאור מורכבות הזיהוי והעדכון של מכשירים עם חולשות, ניהול הטיפול בחולשות צפוי להוות אתגר לאנשי אבטחת מידע. בפורסקאוט ממליצים על אימוץ פתרונות המספקים תמונה מדויקת לגבי המכשירים הנמצאים ברשת ואשר מאפשרים ניטור תקשורת ברשת ואת היכולת לבודד מכשירים עם חולשות.

לדברי נאור קלבו, מנהל מחקר-סייבר בפורסקאוט ישראל, "חשיפת AMNESIA:33 מראה לנו פעם נוספת בצורה ברורה כי יצרנים רבים ומובילים בשוק עדין לא מייחסים את החשיבות הנדרשת לאבטחת מוצריהם, הנמצאים במגזרים ובמקומות הרגישים ביותר (בתי חולים, תעשיות קריטיות, ארגונים ממשלתיים ועוד). המציאות שבה ארגונים רבים נופלים כקורבנות לפריצות, דליפות מידע ותקיפות כופרה מוגדרת לרוב על סמך החוליה החלשה ביותר ברשת. חשיפת מחקר זה מוכיחה ש"חוליות" אלו רבות ומסוכנות יותר. בנוסף, אם עד היום רוב ההתמקדות הייתה ב"מרדף" אחר מכשירי קצה פגיעים, חשיפת מחקר AMNESIA:33 מלמדת כי הרובד העמוק יותר של ספריות הליבה (כדוגמת TCP/IP) מהווה אתגר רחב יותר, משמעותי יותר ובעיקר מסוכן יותר. אין ספק שבתקופה הקרובה נראה התקפות רבות בגזרה זו".