הגנת IoT

75% ממומחי אבטחת המידע במגזר התעשייתי חוו מתקפת כופר בשנה האחרונה

חברת Claroty פרסמה דוח גלובלי חדש לפיו 75% ממומחי אבטחת המידע במגזר התעשייתי חוו מתקפת כופר בשנה האחרונה. הדוח* מבוסס על סקר בלתי תלוי שבוצע בקרב 1,100 מומחי אבטחת מידע לסביבת מערכות המידע (IT) והסביבות התפעוליות (OT), הבוחן את אתגרי הסייבר עמם מתמודדים ארגונים במגזר התעשייתי, והשפעתם על סדרי העדיפויות ותכניות אבטחת המידע.

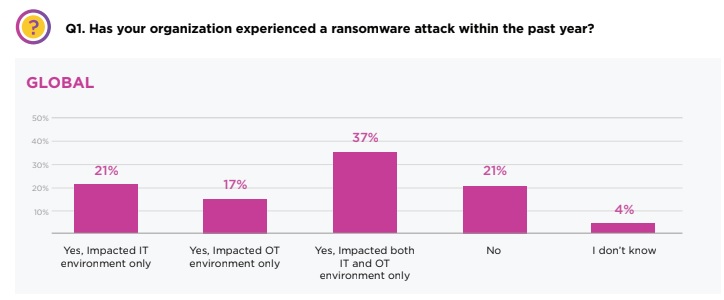

על פי הדוח, כאשר מדובר בהתקפות כופר, ההשפעה על הסביבות התפעוליות מגיעה ברמתה להשפעה על סביבות מערכות המידע. בסקר הקודם של קלארוטי שנערך ב-2021, כ-32% ממתקפות הכופר השפיעו על סביבת מערכות המידע לבדה, בעוד ש-27% השפיעו הן על סביבת מערכות המידע והן על הסביבה התפעולית. כיום, 21% מהתקיפות משפיעות על סביבת מערכות המידע, בעוד ש-37% מהן משפיעות על שתי הסביבות – זינוק משמעותי של 10% במדד האחרון תוך שנתיים בלבד. מגמה זו ניכרת על רקע הרחבת משטח התקיפה ועליה בסיכון לשיבוש תפעולי בשל התכנסות סביבת מערכות המידע והסביבה התפעולית.

"המחקר שלנו מראה שעומדים בפני אנשי אבטחת הסביבה התפעולית לא מעט אתגרים, אבל ראינו גם רצון והזדמנות לתכנון אבטחת מידע מקיפה יותר בסביבות תעשייתיות", אמר יניב ורדי, מנכ"ל קלארוטי. "בימים אלו ארגונים חותרים לשיפור הערכת הסיכונים, ניהול חולשות האבטחה והסגמנטציה של הרשת שלהם, כדי לייצר הגנה פרו-אקטיבית על מערכות סייבר-פיזיות".

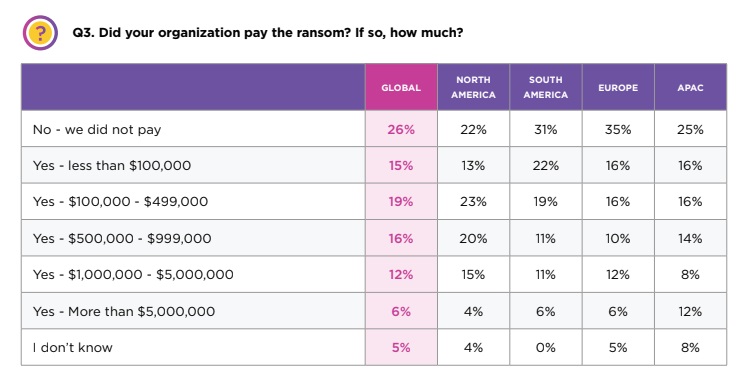

יתרה מכך, ההשפעה הפיננסית של התקפות הכופר נמשכת. מתוך ה-75% מהמומחים, שציינו שהארגונים שלהם היוו מטרה להתקפות כופר בשנה האחרונה, 69% שילמו את הכופר, ויותר ממחצית (54%) מאלו ששילמו את הכופר סבלו מהשלכות כספיות של מאה אלף דולר או יותר. כתוצאה מכך, ככל הנראה, חלה עליה בביקוש לביטוחי סייבר בקרב המשיבים. לרוב גדול של הארגונים (80%) יש פוליסות ביטוח סייבר וקרוב למחצית מהם (49%) בחרו בפוליסות בכיסוי של חצי מיליון דולר ומעלה.

המאבק באיומים המתגברים, כמו גם בהפסדים כספיים, מגיע לשיא כאשר טכנולוגיות חדשות משתלבות בסביבות תפעוליות. לדוגמה, 61% מהמשיבים משתמשים כיום בכלי אבטחה הממנפים בינה מלאכותית ו-47% מציינים שהדבר מעלה חששות בנוגע לאבטחת המידע.

בעוד שהטמעת בינה מלאכותית יוצרת (Gen AI) עשויה לספק מענה מסוים, התקדמות טכנולוגית נוספת נעשית כדי לגשר על הפערים:

● סגמנטציה של רשתות: חיונית להגבלת תנועה לטרלית של התקפות סייבר דרך הרשת, כולל ממערכות המידע לסביבה התפעולית. הסקר חושף כי 77% מהמשיבים מתארים את הגישה שלהם לסגמנטציה של הרשת כ"מתונה" או "בשלה".

● ניהול חולשות אבטחה וסיכונים: 78% מהמשיבים תיארו את הגישה שלהם לזיהוי חולשות אבטחה כפרואקטיבית ברמה "מתונה" או "גבוהה", עלייה בולטת מ-66% בשנת 2021. עם זאת, קצב הגילוי של חולשות אבטחה ושחרור התיקונים שלהן גובר על יכולתם של הארגונים לטפל בהן. כתוצאה מכך, ארגונים בוחנים מגוון שיטות לניקוד סיכונים כדי לתעדף את הטיפול בהם. השיטות הפופולריות ביותר הן Common Vulnerability Scoring System (CVSS), המשמשת 52% מהמשיבים העולמיים, ואחריה ציוני הסיכונים של פתרונות האבטחה הקיימים (49%), ה-Exploit Prediction Scoring System (EPSS) (46%) ו- Known Exploited Vulnerabilities (KEV) Catalog (45%).

● יוזמות עתידיות: יוזמות לאבטחת הסביבה התפעולית, שהמשיבים מתכננים ליישם בשנה הקרובה, כוללות הערכת סיכונים (שנבחרה על ידי 43% מהמשיבים), ואחריה ניהול נכסים, שינויים ו/או מחזור חיים (40%) וניהול חולשות אבטחה (39%).

למכלול המלא של הממצאים והניתוחים, ניתן להוריד את הדוח כאן.