אבטחת מידע ארגונית

המכשור הרפואי בבתי חולים ממתין להאקרים עם חלונות XP וסיסמאות ברירת מחדל

מומחה של צוות המחקר והניתוח הגלובלי של מעבדת קספרסקי (GReAT) ערך מחקר שדה בקליניקה פרטית במטרה לחשוף את חולשות האבטחה שלה וכדי לסייע בשיפורן. העובדה כי מרפאות מודרניות מכילות מכשור רפואי חכם המקושר לאינטרנט, וכי כל הנתונים מנוהלים במערכות מומחשבות, הופכת את המרפאות למטרה יוקרתיות להאקרים. בין המקרים האחרונים ניתן לציין מתקפות כופר נגד בתי חולים בארה"ב וקנדה. אבל התקפה זדונית מאסיבית היא רק דרך אחת בה עבריינים יכולים לנצל תשתית IT בבית חולים מודרני. התוצאה של מתקפת סייבר כנגד מוסד רפואי יכולה להיות שונה מבחינת הביצוע, אבל היא תמיד מסוכנת ועשויה לגרום לאחת מהפגיעות הבאות:

- שימוש עברייני במידע אישי של מטופלים: מכירת הנתונים לגופים אחרים או דרישת תשלום כופר מהמוסד בתמורה להחזרת המידע הרגיש.

- זיוף תוצאות שגויות של תוצאות בדיקות ודיאגנוזה של מטופלים

- פגיעה בציוד רפואי עלולה לגרום לנזק פיסי למטופל ואובדן פיננסי עצום למרפאה

- פגיעה במוניטין המרפאה

חשיפה לאינטרנט

הדבר הראשון שמומחה מעבדת קספרסקי החליט לחקור במסגרת המחקר שלו, היה להבין כיצד מכשירים רפואיים רבים בכל העולם מקושרים לאינטרנט. מכשור רפואי מודרני הוא מחשב לכל דבר עם מערכת הפעלה, ולרוב המכשור יש ערוץ תקשורת אל האינטרנט. באמצעות פריצה אליו, עברייני הסייבר יכולים להפריע לפעולתו.

הדבר הראשון שמומחה מעבדת קספרסקי החליט לחקור במסגרת המחקר שלו, היה להבין כיצד מכשירים רפואיים רבים בכל העולם מקושרים לאינטרנט. מכשור רפואי מודרני הוא מחשב לכל דבר עם מערכת הפעלה, ולרוב המכשור יש ערוץ תקשורת אל האינטרנט. באמצעות פריצה אליו, עברייני הסייבר יכולים להפריע לפעולתו.

מבט מהיר במנוע החיפוש למכשירים מחוברים לאינטרנט, Shodan, מציג מאות מכשירים – החל מסורקי MRI, ועד לציוד קרדיולוגי, ציוד רפואי רדיואקטיבי ומכשירים קשורים נוספים. גילוי זה מוביל למסקנות מדאיגות – חלק מהמכשירים עדיין עובדים עם מערכות הפעלה ישנות כגון חלונות XP, עם פרצות שלא עודכנו ותוקנו, וחלקם אפילו משתמשים עדיין בססמאות ברירת המחדל שניתן למצוא בקלות במדריכי הפעלה הפתוחים לציבור.

באמצעות שימוש בפרצות אלה עבריינים יכולים לגשת לממשק המכשיר וכנראה לפגוע בדרך בו הוא פועל.

בתוך הרשת המקומית של המרפאה

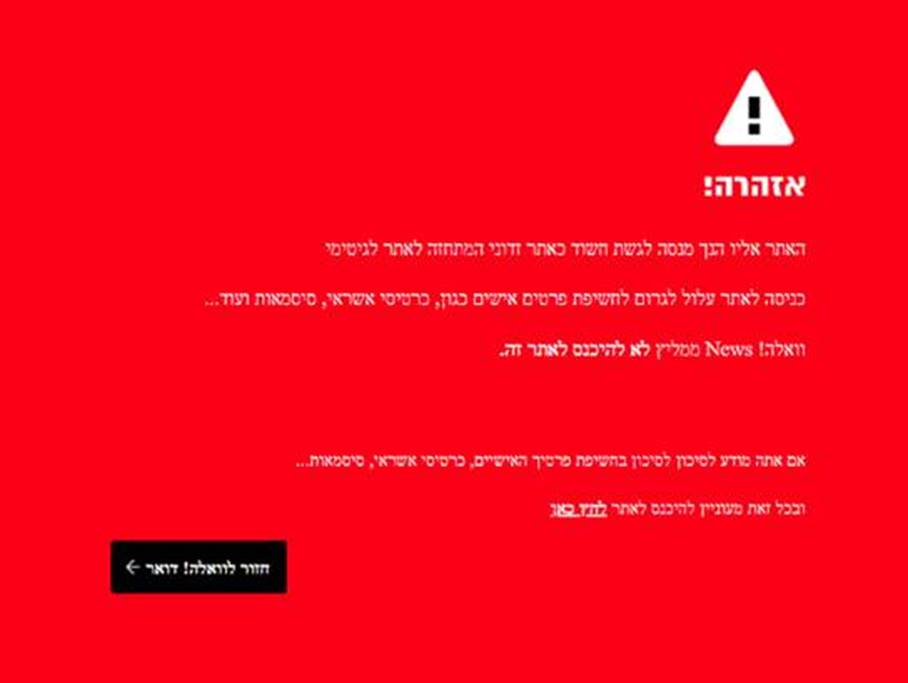

התרחיש המתואר לעיל הוא אחת הדרכים בהן עברייני סייבר יכולים לגשת לתשתית החיונית של המרפאה. אבל הדרך ההגיונית והמתבקשת ביותר היא לנסות ולתקוף את הרשת המקומית. ואכן, במהלך המחקר נמצאה פירצה בחיבור ה- Wi-Fi של המרפאה. הושגה גישה לרשת באמצעות פרוטוקול גישה חלש לתקשורת.

במהלך סיור ברשת המקומית של המרפאה, מומחה מעבדת קספרסקי מצא ציוד רפואי שנמצא רשום גם ב- Shodan. הפעם, כדי לקבל גישה אל הציוד לא היה צורך באף סיסמא – מכיוון שהרשת המקומית נחשבת כרשת אמינה מבחינת אפליקציות המכשור הרפואי ומשתמשים. זו הדרך בה עבריינים יכולים להשיג גישה למכשור רפואי.

במהלך סיור נוסף ברשת, מומחה מעבדת קספרסקי חשף פירצה חדשה באפליקציית מכשור רפואי. הוטמעה פקודת מעטפת בממשק המשתמש אשר יכולה לתת לעברייני סייבר גישה אל מידע אישי של מטופלים, כולל ההיסטוריה הרפואית שלהם ומידע אודות אנליזה רפואית, וכן כתובות ונתוני זיהוי. יותר מכך, באמצעות פירצה זו, כל המכשור המופעל על ידי האפליקציה עומד בסכנה. לדוגמא, בין מכשירים אלה יכול להיות סורק MRI, ציוד קרדיולוגיה, וציוד רדיואקטיבי וניתוחי. קודם כל, עבריינים יכולים לשנות את הדרך בה מכשירים אלה פועלים ולגרום לנזק פיזי למטופלים. שנית, עבריינים יכולים לפגוע במכשירים עצמם ולגרום נזק כספי עצום לבית החולים.

"מרפאות כבר אינן רק רופאים וציוד רפואי, אלא גם שירותי IT. העבודה של מנגנוני האבטחה הפנימיים במרפאה משפיעה על בטיחות מידע המטופל ועל פעולת המכשור. מהנדסים של תוכנה וציוד רפואיים משקיעים מאמץ רב ביצירת מכשור רפואי שימושי אשר יציל ויגן על חיי אדם. אבל לעיתים הם שוכחים לחלוטין להגן עליהם מפני גישה חיצונית בלתי מורשית. בכל הנוגע לטכנולוגיות חדשות, יש לטפל בבעיות אבטחה בשלב הראשון של תהליך המחקר והפיתוח. חברות אבטחת מידע יכולות לסייע בשלב זה לטפל בבעיות הבטיחות", אמר סרגיי לוצקין, חוקר בכיר בצוות GReAT של מעבדת קספרסקי.