מתקפות סייבר

מעקב בסיכון: האקרים יכולים לשנות את זרימת הווידיאו במערכות טלוויזיה במעגל סגור

בחינה של האבטחה במערכת מעקב וידאו עירונית (CCTV) שביצעה מעבדת קספרסקי, חשפה כי הרשתות שנועדו להגן על אנשים מפני עבריינים וטרוריסטים יכולות להיות מנוצלות לרעה על ידי גופים אחרים בגלל פגמים בהגדרות.

אין זה סוד כי גופי משטרה וארגוני ממשל מנטרים את רחובות הערים זה שנים וכי מצלמות אבטחה מוכיחות עצמן כבעלות ערך גבוה במניעה וחקירה של פשעים. עם זאת, חוקר מעבדת קספרסקי, וסיליוס היאוריס ושותפו תומס קינסי מ- Exigent, גילו כי ניתן לנצל מערכות אלה לרעה.

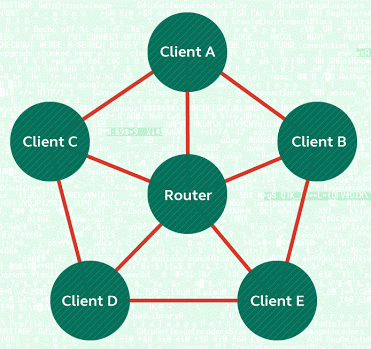

כחלק מהמחקר, שני המומחים בחנו את האבטחה של רשת מעקב וידאו בעיר אחת. מצלמות המעקב שנבדקו חוברו דרך רשת אריג – mesh – סוג של רשת בה נקודות הקצה מחוברות האחת אל השניה ומשמשות כתחנות ממסר עבור הנתונים (זרימת הוידאו במקרה זה) בדרכם מנקודת הקצה אל מרכז הבקרה. במקום שימוש ב-Wi-Fi או חיבורים קוויים, נקודות הקצה ברשת פשוט משדרות את הנתונים אל נקודת הקצה הקרובה ביותר, אשר משדרת אותם הלאה אל נקודות נוספות עד למרכז השליטה. אם פורץ מתחבר לנקודת קצה אחת ברשת, הוא יכול לטפל בכל מידע המועבר דרכה.

מערכות מעקב וידאו המבוססות על רשת אריג משמשות בדרך כלל חלופה זולה יותר למערכות מעקב אשר דורשות פריסה של מספר גדול של נקודות גישה ברחבי העיר, או קילומטרים של קווים. אבל אבטחה של רשתות כאלה תלויה מאוד בדרך בה כלל הרשת מוקמת.

החוקרים גילו למשל כי רשת המצלמות לא השתמשה בהצפנה כלל. למרות שהציוד הפרוס כולל כלי הצפנה מספקים, לא נעשה בהם שימוש נכון. כתוצאה מכך, נתוני טקסט חשופים נשלחו דרך הרשת כשהם זמינים לכל צופה שהצטרף אליה.

החוקרים גילו עוד כי יצירת גרסה שלהם של התוכנה המופעלת ברשת תהיה מספקת כדי לטפל בנתונים העוברים דרכה. לאחר שחזור הרשת והתוכנה במעבדה, הם הצליחו ליירט את זרימת הוידאו מכל נקודת קצה וגם לשנות אותה, לדוגמא, עם החלפת וידאו אמיתי מהמצלמה בוידאו מזויף.

החוקרים שיתפו בממצאים שלהם את החברה שהקימה את רשת המעקב בעיר. מאז, בוצעו השינויים הנדרשים ברשת הפגיעה.

"נכנסו למחקר הזה כדי להראות כי אבטחת סייבר יכולה להשפיע גם על מערכות אבטחה פיסיות, במיוחד על מערכות ציבוריות חיוניות כגון מעקב וידאו. כאשר בונים עיר חכמה, חשוב ביותר לא לחשוב רק על נוחות, אנרגיה וחסכון שהטכנולוגיה החדשה תביא, אלא גם על בעיות אבטחת סייבר שעלולות לצוף. יש לנו סיבה להאמין שממצאי המחקר שימושיים עבור רשויות המתכננות להטמיע או שכבר הטמיעו מערכות מעקב מבוססות רשת מארג", אמר וסיליוס היאוריאס, אנליסט קוד זדוני במעבדת קספרסקי.

כדי להימנע מפרצות אבטחה הקשורות לרשתות מארג, מעבדת קספרסקי ממליצה על האמצעים הבאים:

- למרות שהיא ניתנת לפריצה, גישה מאובטחת ל- Wi Fi עם סיסמא חזקה היא דרישה בסיסית כדי למנוע מהמערכת להפוך למטרה קלה.

- SSID מוסתר (שמות ציבוריים של רשתות אלחוטיות) וסינון MAC (המאפשר למשתמשים להגדיר רשימה של מכשירים מורשים על רשת ה- Wi Fi) יסייעו להרחיק האקרים שאינם מיומנים.

- היו בטוחים כי כל התוויות על הציוד מוסתרות ונעולות כדי להרחיק תוקפים שלא מחזיקים במידע פנים.

- אבטחת נתוני וידאו באמצעות הצפנה עם מפתח ציבורי תהפוך את הטיפול בנתונים לכמעט בלתי אפשרית.

המחקר פורסם כחלק מהתרומה של מעבדת קספרסקי לבסיס הידע של "אבטחת ערים חכמות" – יוזמה בינלאומית ללא מטרות רווח אשר נועדה לפתור, באמצעות שיתוף פעולה ושיתוף מידע בין ארגונים, בעיות אבטחת סייבר קיימות ועתידיות בערים חכמות. היוזמה נתמכת על ידי חוקרי אבטחת מידע מובילים, בהם IOActive, מעבדת קספרסקי, Bastille, ותאגיד אבטחת הענן. היוזמה תשמש כמרכז לקישור בין חברות, ממשלות, ערוצי מדיה, יוזמות ללא מטרות רווח ופרטים ברחבי העולם, הקשורים ביצירה, שיפור וקידום טכנולוגיות חכמות לעיר המודרנית.

המחקר המלא זמין כאן.